QuiX端末認証

安価で、安全、さらに簡単導入の認証ソフトウェア。

iPhone/iPad/Android 端末にも対応!

リモートワーク・テレワークのセキュリティ対策に最適!

インターネット上での不正アクセス・情報漏えいが多発しています。

個人情報や機密情報を守る際に、今お使いのパスワードだけで十分でしょうか?

QuiX端末認証は「二要素認証」と呼ばれるソフトウェアツール。

従来のパスワードに加え、登録されたパソコン・スマートフォン・タブレット以外のアクセスを遮断することで、セキュリティを強化できます。

★ 端末認証とは?

インターネットの普及にともない、不正アクセスによる情報漏えい事件が頻発しています。

◆家電量販店B社:不正ログインによるポイント不正利用

◆菓子オンラインショップG社:不正アクセスにより最大8.3万件の顧客情報が漏えいした可能性

◆ガス供給T社:料金照会のWebサービスで他人の情報が閲覧された

◆SNS関連T社:アカウント情報5.5万件が流出

(2016年3月7日~3月15日のニュースより)

このようなトラブルから、個人情報や会社の機密情報を守る際に、今お使いのパスワードだけで十分でしょうか?

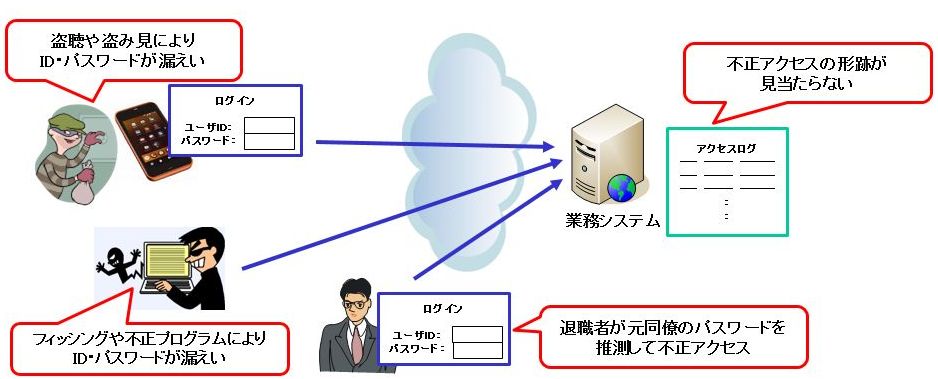

■IDとパスワードの漏えいが不正アクセスの原因に

◆不正アクセスの多くが関係者によるもの

・退職者が元同僚のパスワードを使って不正アクセスすることも

◆9割のユーザが複数システムで同一パスワードを利用

・パスワードが漏えいすると不正アクセス被害が拡大

◆ログでは正規ユーザと区別がつかないため、事後の調査が難しい

■認証強化のニーズ

不正アクセスやなりすましへの対策として、ID/パスワードによる本人認証に加え、もうひとつの認証を組み合わせる「二要素認証」が注目を集めています。

◆従来のユーザIDとパスワードに、別の認証を組合わせることで認証強化

→ 二要素認証

◆二要素認証とは

(1) 自分だけが知っている

・ID/パスワード

(2) 自分だけが持っている

・クライアント証明書/エージェントソフト

・MACアドレス

・ICカード

・USBドングル

(3) 自分自身である

・指紋

・静脈パターン

これらの要素を組合わせて認証を行うこと。

◆複数要素のうち、どれが欠けても認証されない

■二要素認証導入のポイント

◆ユーザの利便性を損なわないこと

・ユーザに面倒な操作をさせなければならない方式は導入のハードルが高い

・認証デバイスの持ち歩きは面倒。紛失時の対応が煩雑。

◆モバイル端末でも使えること

・パソコンだけでなく、スマートフォン/タブレットにも対応しているか

・iOS、Android に対応しているか

◆初期導入コスト

・守る対象に見合ったコスト評価が必要

100円のものを守るために1,000円かかるのでは意味がない。

◆運用コスト

・ユーザからの問合せ対応コスト

複雑な認証方式は問合せ対応に時間も手間もかかる

・認証デバイスの故障への対応コスト

故障したデバイスの交換修理コスト

予備品の購入コスト

・認証デバイスの紛失/盗難時の対応コスト

★ QuiX 端末認証とは?

QuiX端末認証は、正規の端末だけがシステムにアクセスできるように認証を強化!

要素1 : ユーザID/パスワードを知っている

要素2 : 正規に登録された端末を使っている

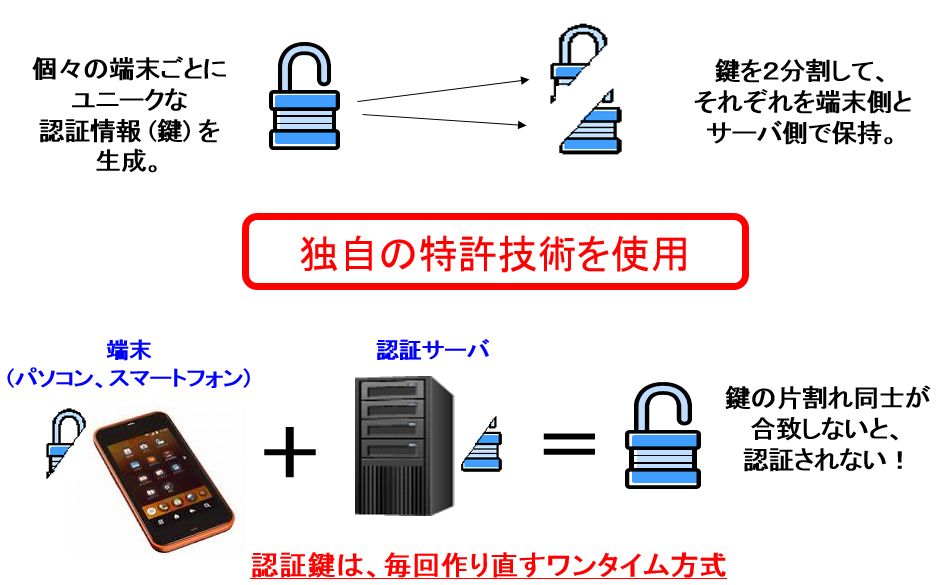

■QuiX端末認証は独自の方式で端末の認証を行います。

QuiX端末認証は正規に登録された端末だけを認証し、未登録の端末からのアクセスを遮断します。

◆業務システムやグループウェアなどのWebアプリケーションにアクセスする端末を認証

◆Webアプリケーションを変更することなく導入が可能

QuiX端末認証には、このような特長があります。

◆マルチデバイス対応

・パソコンだけでなく、スマートフォン/タブレット(iOS/Android)でも利用可能。

◆ハッキング対策

・開発者であってもハッキングできない仕組み

・ログ管理機能で、アクセス状況をチェック

◆ユーザの利便性を損なわない

・面倒なインストール作業もデバイスの持ち歩きも不要

・認証はバックグランドで自動で行われるため、ユーザが仕組みを意識する必要なし

誤操作によるトラブルがない

◆現有システムへの組み込みが容易

・QuiX端末認証は単独で動作し、Webシステムとの親和性が高いので、現在利用中のシステムを手直しすることなく、簡単に後付けが可能

◆安価な導入コスト

・他方式と比較しても安価に導入できる

◆管理者の手間がかからない(運用コスト削減)

・わかりやすい管理画面

・簡単な初期登録のあとはメンテナンスフリー

・端末入替え時の再登録や、端末紛失時の緊急利用停止も、ワンクリック

関連資料のダウンロードはこちら

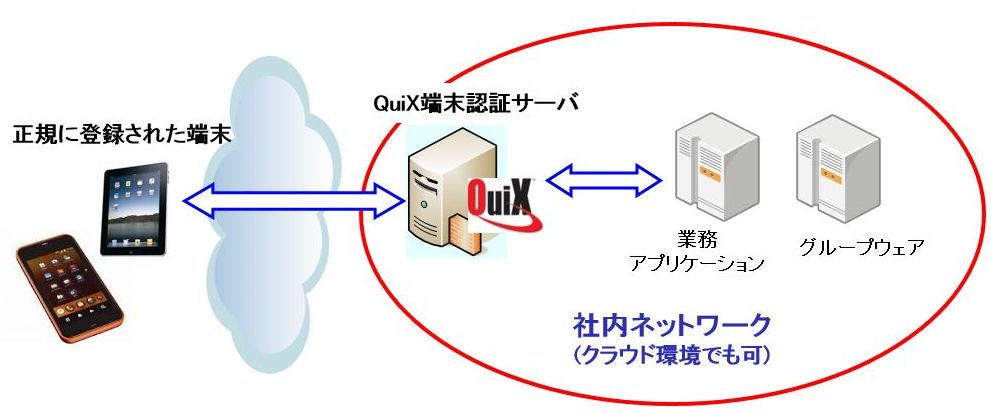

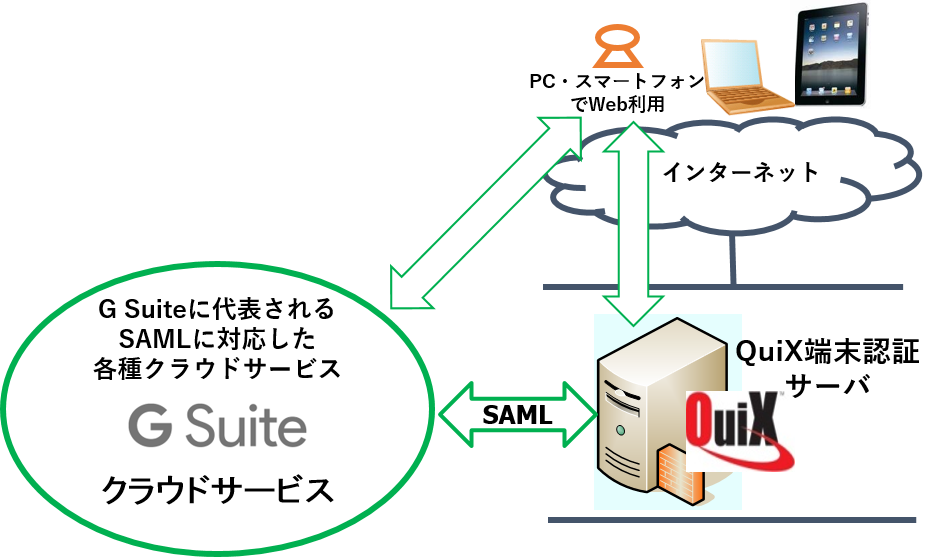

QuiX 端末認証システム構成

★ システム構成

システム構成の一般的なケースは下図のようになります。

端末認証サーバーはプロキシーとして動作します。 また、スイッチと連携して、許可されていない端末からの接続を防止することも可能です。

セキュリティの要となる認証情報は、認証鍵(トークン)を、端末側とサーバ側に自動配置します。

これらの鍵は、秘密分散法により、強固にガードされ、また、認証ごとに認証鍵は更新されるので、盗難にも強く、端末を利用するユーザーは鍵の存在を意識する必要がありません。

★ 製品構成

★ QuiX端末認証の利用手順

初回ユーザー登録の手順

パターン1:システム管理者の近くに端末が無く、直接登録を行えない場合

パターン2:台数が多いなどの理由で、システム管理者が全端末に直接登録を行えない場合

- 管理画面から、各ユーザのIDと初期登録用パスワード(任意の半角英数字)を設定します。(管理者作業)

- 各ユーザに、IDと初期登録用URLおよびパスワードがメールで自動通知されます。(自動)

- 各ユーザは、メールに書かれたURLにWebブラウザでアクセスし、ID/パスワードで初期登録画面にログインします。(ユーザ作業)

- 使っている端末の識別名(他のユーザと重ならない任意の半角/全角文字列)を入力してください。(ユーザ作業)

これでだけ初期登録は完了です。

次回アクセスからは、端末認証が有効となり、初期登録を行なった端末(パソコン/スマートフォン)以外からのアクセスはできなくなります。

パターン3:全端末の設定をシステム管理者が直接行う場合

上記(1)(3)(4)を管理者が実施したあと、ユーザに端末を配布してください。

★ 運用管理について

端末認証の運用管理は下図のようなGUI画面から簡単に行うことができます。

●端末の紛失/盗難時

管理画面で、当該IDからの利用を一時的に遮断することができます。

端末が無事見つかった場合は、再び利用を許可する設定に戻すこともできます。

●職員の入社/退職/部署異動

管理画面で、当該IDの利用開始日や利用終了日を設定できます。

あらかじめ入社日/退社日/異動日を設定しておけば、自動で当該期日に利用開始または終了が可能です。

●端末の買い換え/修理によるハードウェア交換等

管理画面で、登録済みの端末情報をリセットできます。

リセット後は、初期登録と同じ手順で再設定すれば、交換後の端末からアクセスできます。

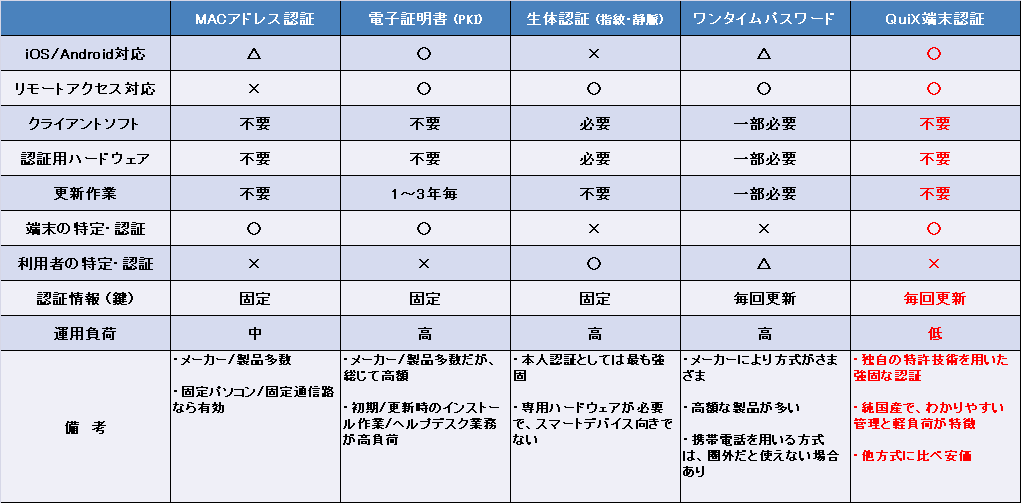

端末認証比較

※ 『QuiX端末認証』はネットワークアクセスにおいてPC端末を認証する目的で開発された純国産のソフトウェア製品です。

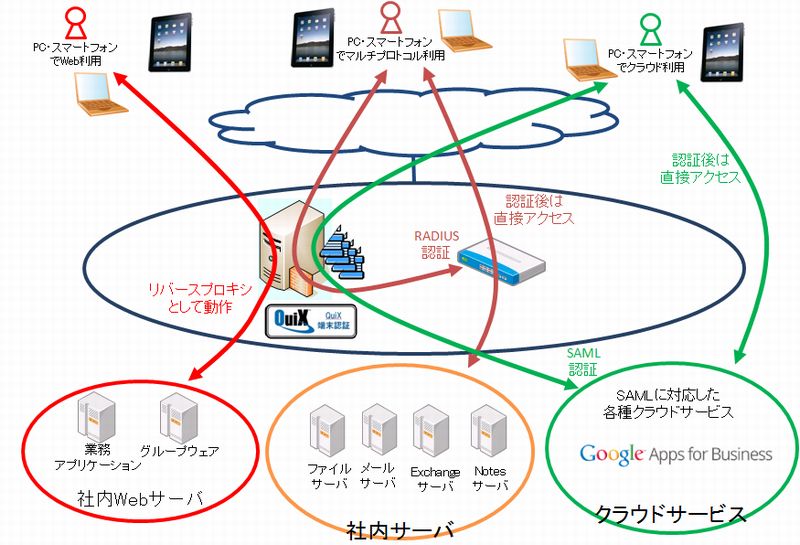

Basicタイプ

業務システムやグループウェアなどのWebアプリケーションにアクセスする端末を認証します

- InternetExplorer、Firefox、Safari、Chromeなど様々なブラウザから利用できます。

- Windows PCだけでなく、スマートフォンやiPadなどのタブレット端末にも対応しています。

Webアプリケーションを変更することなく導入が可能です

- 既存のWebアプリケーションをそのまま利用できます。

オプションのWebアクセラレータにより、アプリケーションのレスポンスが改善します

RADIUSオプション

FirewallやVPN装置などのネットワーク機器と連携し、社内ネットワークにアクセスする端末を認証します。

Webアクセスのほか、メールやファイル共有など、全てのサーバへの通信が可能です。

- クライアントサーバシステムやExchange、Notesなど、専用クライアントを用いたアプリケーションでも、端末の認証が可能です。

SAMLオプション

G Suite(旧GoogleApps)のようなクラウドサービスにアクセスする端末を特定します。

- SAML(Security Assertion Markup Language)に対応したクラウドサービスで利用可能です。

クラウドサービスにアクセスできる端末を制限することで、クラウドの業務利用で懸念される不正アクセスを防止します。

PreSharedオプション

こんなお客様にお使いいただけます

- 自社環境に認証サーバを設置できない

- 複数台のWebサーバにQuiX端末認証を設置できない

- クライアント(PC、タブレットなど)で専用のクライアントソフトを使用している

処理

- ブラウザから認証サービスBookMarkにアクセス (事前の端末登録を行うこと)

- 端末認証できたら、「暗号キー」でセッション情報(認証情報)を暗号化し、ブラウザCookieで通知

- Cookieを受け取ると同時に「リダイレクトURL」へ自動移動 (事前にリダイレクトURLをQuiX認証サーバに登録しておく)

- Webアプリサーバでセッション情報を復号

- Webアプリのログイン画面を表示する (復号失敗時はログイン画面に遷移しないこと)